区块链技术自诞生以来,因其去中心化、透明性以及安全性等特性而广受青睐。而在区块链的安全机制中,加密算法扮演着至关重要的角色。加密算法保障了数据的完整性、机密性和不可篡改性。本文将深入探讨区块链加密算法的主要类型、其应用以及面临的安全挑战。此外,我们还将就一些与此主题相关的问题进行详细探讨。

### 一、区块链加密算法的类型

区块链中的加密算法可以分为以下几种类型:

#### 1. 哈希算法

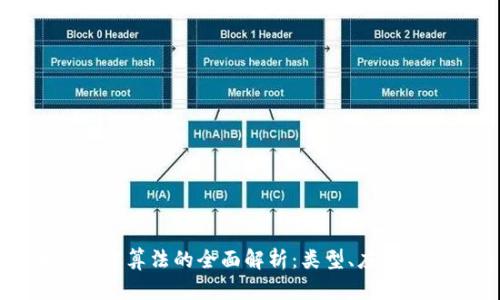

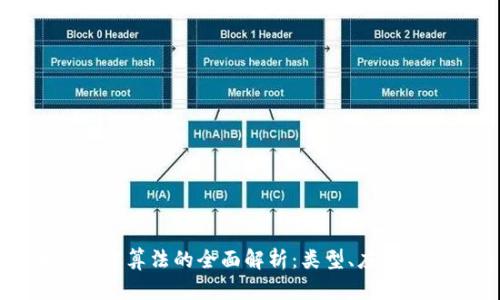

哈希算法是将输入数据通过特定的算法转换为固定长度的输出。其基本特性是相同的输入必然产生相同的输出,而不同的输入几乎不可能产生相同的输出。这一特性使得哈希算法成为区块链中验证数据完整性的重要工具。

- **常见的哈希算法**:在区块链中,最常用的哈希算法包括SHA-256、SHA-3、RIPEMD-160等。

- **应用场景**:哈希算法被广泛应用于区块链中的区块链头部信息计算、交易验证及工作量证明(PoW)过程。

#### 2. 对称加密算法

对称加密算法是指加密和解密使用相同密钥的算法。对称加密虽然速度较快,但密钥的分发与管理是其一大难点。

- **常见的对称加密算法**:AES(高级加密标准)是最流行的对称加密算法之一,具备高效、安全的特性。

- **应用场景**:对称加密算法主要用于保护数据在传输过程中的安全性,适用于区块链中的内部数据传输。

#### 3. 非对称加密算法

非对称加密算法使用一对公钥和私钥进行加密与解密,公钥用于加密,私钥用于解密。

- **常见的非对称加密算法**:RSA、DSA和ECC(椭圆曲线密码学)等。

- **应用场景**:非对称加密广泛应用于区块链中的身份验证、数字签名以及交易安全等方面,确保用户身份的真实性。

### 二、区块链加密算法的应用

区块链加密算法的应用场景多种多样,涵盖了数据存储、交易安全、身份验证等多个层面。

#### 1. 数据存储与完整性验证

区块链中的数据一旦被写入后,便不容易被修改或删除。哈希算法在每个区块中形成了唯一的指纹,区块之间相互链接,保障了信息的一致性。当用户获取数据时,计算当前数据的哈希值并与区块中存储的哈希值进行对比,便能够验证数据是否被篡改。

#### 2. 交易安全

在区块链上进行交易时,加密算法是确保交易安全的核心要素。通过非对称加密算法,用户可以对交易进行签名,确保只有拥有私钥的用户才能发起交易。同时,区块链网络中的节点可以通过公钥验证交易的有效性,防止伪造和欺诈行为。

#### 3. 身份认证与权限控制

区块链能够为用户提供去中心化的身份认证机制。使用非对称加密算法生成的密钥对,用户可以安全地验证其身份,并在不泄漏私人信息的情况下进行身份验证。此外,智能合约中也可以通过加密算法实现对权限的控制,确保只有具有特定权限的用户可以执行相关操作。

### 三、面临的安全挑战

尽管加密算法为区块链提供了重要的安全支持,但随着技术的进步和黑客技术的发展,区块链依然面临多种安全挑战。

#### 1. 算法的安全性

随着量子计算的不断发展,传统的加密算法(如RSA和DSA)可能会面临日益严重的安全威胁。量子计算能够在多项式时间内破解当前的加密方法,迫使区块链社区寻找量子安全的加密算法。

#### 2. 密钥管理

对于各种类型的加密算法,密钥的安全管理至关重要。一旦私钥泄露,黑客就可以直接对用户资产进行转移。目前,大多数用户在私钥管理上仍存在安全隐患。

#### 3. 对加密算法的低理解度

普通用户对加密算法的理解往往有限,很多人在进行私人数据加密时,无法选择合适的加密算法。这也导致许多用户在使用区块链技术时未能最大限度地保护自己。

### 四、常见问题解答

在深入探讨区块链加密算法的过程中,许多人可能会有以下这些问题,我们将逐一解答。

####  在区块链中,非对称加密算法是实现身份验证的关键。用户生成的公钥和私钥对可以用于数字签名,确保只有持有有效私钥的用户才能执行交易。同时,智能合约中也可通过调用相关公钥对身份进行验证,保障只有授权用户才可以访问特定数据或执行特定操作。一些新兴的身份认证协议,如自我主权身份(SSI),也在利用区块链技术实现去中心化身份验证。

####

在区块链中,非对称加密算法是实现身份验证的关键。用户生成的公钥和私钥对可以用于数字签名,确保只有持有有效私钥的用户才能执行交易。同时,智能合约中也可通过调用相关公钥对身份进行验证,保障只有授权用户才可以访问特定数据或执行特定操作。一些新兴的身份认证协议,如自我主权身份(SSI),也在利用区块链技术实现去中心化身份验证。

####  区块链的设计目标之一就是实现数据不可篡改和不可删除。传统的数据库系统允许用户修改或删除记录,但在区块链中,数据一旦被写入就不能更改或删除。这样的设计是基于哈希算法和区块链结构的特性,确保了所有交易历史的透明性和可追溯性。同时,虽然某些区块链项目可能采取“软删除”的方式,将数据标记为无效,但原始数据仍然留存于链上,因此从技术上讲,区块链上的数据是始终存在的。

####

区块链的设计目标之一就是实现数据不可篡改和不可删除。传统的数据库系统允许用户修改或删除记录,但在区块链中,数据一旦被写入就不能更改或删除。这样的设计是基于哈希算法和区块链结构的特性,确保了所有交易历史的透明性和可追溯性。同时,虽然某些区块链项目可能采取“软删除”的方式,将数据标记为无效,但原始数据仍然留存于链上,因此从技术上讲,区块链上的数据是始终存在的。

####

1. 区块链加密算法如何保障数据的安全性?

区块链加密算法通过多种方式巩固数据的安全性。首先,利用哈希算法,任何对数据的微小改动都会导致哈希值发生巨大变化,从而实现数据完整性验证。此外,区块链网络中每个节点都保存完整的数据副本,数据的篡改不仅极其困难,而且即使部分节点遭受攻击,整个系统依旧能够通过共识机制保障数据的一致性。针对交易过程,非对称加密算法的应用确保了交易的合法性和安全性,防止未经授权的交易。 ####2. 区块链中的哪些加密算法可以用于身份验证?

在区块链中,非对称加密算法是实现身份验证的关键。用户生成的公钥和私钥对可以用于数字签名,确保只有持有有效私钥的用户才能执行交易。同时,智能合约中也可通过调用相关公钥对身份进行验证,保障只有授权用户才可以访问特定数据或执行特定操作。一些新兴的身份认证协议,如自我主权身份(SSI),也在利用区块链技术实现去中心化身份验证。

####

在区块链中,非对称加密算法是实现身份验证的关键。用户生成的公钥和私钥对可以用于数字签名,确保只有持有有效私钥的用户才能执行交易。同时,智能合约中也可通过调用相关公钥对身份进行验证,保障只有授权用户才可以访问特定数据或执行特定操作。一些新兴的身份认证协议,如自我主权身份(SSI),也在利用区块链技术实现去中心化身份验证。

#### 3. 如果私钥丢失了,区块链资产会怎样?

区块链资产的安全基础在于私钥的拥有权。如果用户丢失了私钥,则其对应的数字资产将永远无法访问。这意味着用户必须采取一切可能的措施来保护他们的私钥,比如使用硬件钱包、纸质钱包等方式进行私钥备份。然而,基于“只要用户拥有私钥,便拥有资产”的原则,这种设计也使得区块链具备高度安全性的同时,也对用户的自我管理能力提出了更高的要求。 ####4. 区块链上的数据是否可以删除?

区块链的设计目标之一就是实现数据不可篡改和不可删除。传统的数据库系统允许用户修改或删除记录,但在区块链中,数据一旦被写入就不能更改或删除。这样的设计是基于哈希算法和区块链结构的特性,确保了所有交易历史的透明性和可追溯性。同时,虽然某些区块链项目可能采取“软删除”的方式,将数据标记为无效,但原始数据仍然留存于链上,因此从技术上讲,区块链上的数据是始终存在的。

####

区块链的设计目标之一就是实现数据不可篡改和不可删除。传统的数据库系统允许用户修改或删除记录,但在区块链中,数据一旦被写入就不能更改或删除。这样的设计是基于哈希算法和区块链结构的特性,确保了所有交易历史的透明性和可追溯性。同时,虽然某些区块链项目可能采取“软删除”的方式,将数据标记为无效,但原始数据仍然留存于链上,因此从技术上讲,区块链上的数据是始终存在的。

####